Утвержден и

введен в действие

Приказом

Федерального

агентства по

техническому

регулированию и

метрологии

от 1 декабря 2011

г. N 683-ст

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

ИНФОРМАЦИОННАЯ ТЕХНОЛОГИЯ

МЕТОДЫ И СРЕДСТВА ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ

БЕЗОПАСНОСТЬ СЕТЕЙ

ЧАСТЬ 1

ОБЗОР И КОНЦЕПЦИИ

Information technology.

Security techniques.

Network security. Part 1.

Overview and concepts

ISO/IEC 27033-1:2009

Information technology -

Security techniques -

Network security - Part 1:

Overview and concepts

(IDT)

ГОСТ Р ИСО/МЭК 27033-1-2011

ОКС 35.040

Дата введения

1 января 2012 года

Предисловие

Цели и принципы

стандартизации в Российской Федерации установлены Федеральным законом от 27

декабря 2002 г. N 184-ФЗ "О техническом регулировании", а правила

применения национальных стандартов Российской Федерации - ГОСТ Р 1.0-2004

"Стандартизация в Российской Федерации. Основные положения".

Сведения о

стандарте

1. Подготовлен

Обществом с ограниченной ответственностью "Научно-производственная фирма

"Кристалл" (ООО "НПФ "Кристалл"), Федеральным

государственным учреждением "Государственный научно-исследовательский

испытательный институт проблем технической защиты информации Федеральной службы

по техническому и экспортному контролю" (ФГУ "ГНИИИ ПТЗИ ФСТЭК

России") и "Газпромбанк" [Открытое акционерное общество (ГПБ

(ОАО)] на основе собственного аутентичного перевода на русский язык стандарта,

указанного в пункте 4.

2. Внесен

Техническим комитетом по стандартизации ТК 362 "Защита информации".

3. Утвержден и

введен в действие Приказом Федерального агентства по техническому регулированию

и метрологии от 1 декабря 2011 г. N 683-ст.

4. Настоящий

стандарт идентичен международному стандарту ИСО/МЭК 27033-1:2009

"Информационная технология. Методы и средства обеспечения безопасности.

Сетевая безопасность. Часть 1. Обзор и концепции" (ISO/IEC 27033-1:2009

"Information technology - Security techniques - Network security - Part 1:

Overview and concepts").

Наименование

настоящего стандарта изменено относительно наименования указанного

международного стандарта для приведения в соответствие с ГОСТ Р 1.5 (пункт

3.5).

При применении

настоящего стандарта рекомендуется использовать вместо ссылочных международных

стандартов соответствующие им национальные стандарты Российской Федерации и

межгосударственные стандарты, сведения о которых приведены в дополнительном

Приложении ДА.

5. Взамен ГОСТ Р

ИСО/МЭК 18028-1-2008.

Информация об

изменениях к настоящему стандарту публикуется в ежегодно издаваемом

информационном указателе "Национальные стандарты", а текст изменений

и поправок - в ежемесячно издаваемых информационных указателях

"Национальные стандарты". В случае пересмотра (замены) или отмены

настоящего стандарта соответствующее уведомление будет опубликовано в

ежемесячно издаваемом информационном указателе "Национальные

стандарты". Соответствующая информация, уведомления и тексты размещаются также

в информационной системе общего пользования - на официальном сайте

национального органа Российской Федерации по стандартизации в сети Интернет.

Введение

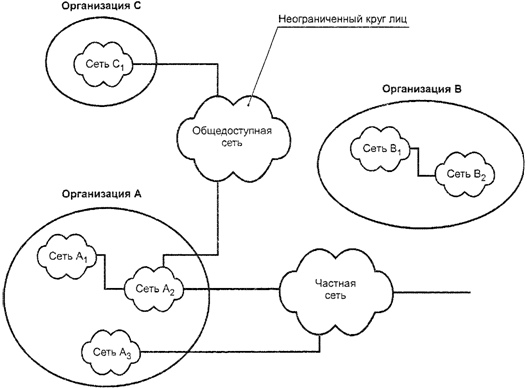

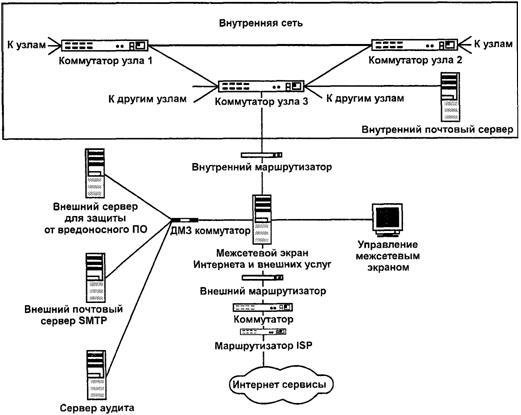

В современном мире

информационные системы большинства коммерческих и государственных организаций

связаны сетями (см. рисунок 1), при этом сетевые соединения могут относиться к

следующим (одному или нескольким) видам:

- в пределах

организации;

- между различными

организациями;

- между

организацией и неограниченным кругом лиц.

Рисунок 1.

Разнообразные виды сетевых соединений

Кроме того, при

бурном развитии общедоступной сетевой технологии (в особенности Интернета),

предлагающей значительные возможности для ведения бизнеса, организации все

больше занимаются электронной торговлей в глобальном масштабе и предоставляют

общедоступные услуги в режиме реального времени (далее - в режиме on-line). Эти

возможности обеспечивают более дешевый способ передачи данных с использованием

Интернета в качестве глобального средства связи благодаря услугам,

предоставляемым провайдерами Интернет-услуг. Это может означать использование

относительно дешевых локальных точек подключения на каждом конце линии связи к

полномасштабным системам электронной торговли и предоставление услуг, использующих

сервисы и приложения, основанные на Интернет-технологии. Кроме того, новые

технологии (включающие объединение данных, речи и видео) расширяют возможности

для удаленной работы (также известной как "дистанционная работа"),

позволяющей сотрудникам работать значительную часть времени дома. Они могут

поддерживать контакт путем использования средств дистанционного доступа к сетям

организации и сообщества, а также к информации и услугам, связанным с

поддержкой основной деятельности организации.

Однако в то время

как среда, образованная новыми технологиями, способствует получению

значительных преимуществ для деятельности организации, также появляются новые

риски безопасности, требующие управления. Утрата конфиденциальности,

целостности и доступности информации и услуг может оказывать существенное

неблагоприятное влияние на деятельность организации, поскольку организации в

значительной степени зависят от использования информации и связанных с нею

сетей для ведения своей деятельности. Следовательно, основным требованием

является обеспечение надлежащей защиты сетей и связанных с ними информационных

систем и информации. Другими словами реализация и поддержка адекватной сетевой

безопасности абсолютно необходима для успеха операций основной деятельности

любой организации.

В этом контексте

для индустрии телекоммуникаций и информационных технологий ведется поиск

рентабельных всесторонних программных и технических средств и услуг по

обеспечению безопасности, направленных на защиту сетей от злонамеренных атак и

непреднамеренных неверных действий и обеспечение конфиденциальности,

целостности и доступности информации и услуг в соответствии с потребностями

организации. Обеспечение безопасности сети также важно в случае необходимости

обеспечения точности информации об учете или использовании услуг. Возможности

обеспечения безопасности в продуктах <1> являются необходимыми для общей

сетевой безопасности (включая приложения и сервисы). Однако когда все больше

продуктов комбинируется для обеспечения общих решений, их функциональная

совместимость - или ее отсутствие - будет определять успех решения.

Безопасность должна быть не только одним из поводов для беспокойства в

отношении каждого продукта или услуги, но и разработана так, чтобы

способствовать интегрированию возможностей продукта или услуги по обеспечению

безопасности в общее решение по обеспечению безопасности организации.

--------------------------------

<1> В

настоящем стандарте под "продуктом" следует понимать

"изделия/средства (программные, технические или программно-технические)".

Назначение ИСО/МЭК

27033 состоит в том, чтобы предоставить подробные рекомендации по аспектам

безопасности менеджмента, функционирования и использования сетей информационных

систем и их соединений. Лица, отвечающие за обеспечение в организации

информационной безопасности в целом и сетевой безопасности в частности, должны

быть способны адаптировать материал настоящего стандарта для соответствия своим

конкретным требованиям. Основными целями частей стандарта ИСО/МЭК 27033

являются:

- для ИСО/МЭК

27033-1 "Обзор и концепция" - определение и описание концепций,

связанных с сетевой безопасностью, и предоставление рекомендаций по менеджменту

сетевой безопасности. Стандарт содержит общий обзор сетевой безопасности и

связанных с ней определений, рекомендации по идентификации и анализу рисков

сетевой безопасности, и, кроме того, определение требований сетевой

безопасности. Он также знакомит с тем, как добиваться высокого качества

специализированных архитектур безопасности, а также с аспектами риска,

проектирования, аспектами мер и средств контроля и управления, связанными с

типичными сетевыми сценариями и областями сетевых "технологий"

(которые подробно рассматриваются в следующих частях стандарта ИСО/МЭК 27033);

- для ИСО/МЭК

27033-2 "Рекомендации по проектированию и реализации сетевой

безопасности" - определение того, каким образом организации должны

добиваться требуемого качества специализированных архитектур сетевой

безопасности, проектирования и реализации, которые обеспечат уверенность в

сетевой безопасности, соответствующей их среде деятельности, используя при

необходимости последовательный подход к планированию, проектированию и

реализации сетевой безопасности с применением моделей/систем (в данном

контексте термины "модель/система" используются для формулирования в

общих чертах представления или описания, показывающего структуру и

высокоуровневую деятельность некоторого вида специализированной

архитектуры/проекта безопасности). Данный стандарт предназначен для всего

персонала, вовлеченного в планирование, проектирование и реализацию аспектов

архитектуры сетевой безопасности (например, для проектировщиков и разработчиков

сетевой архитектуры, сетевых менеджеров и сотрудников, ответственных за сетевую

безопасность);

- для ИСО/МЭК

27033-3 "Риски, методы проектирования и вопросы, касающиеся мер и средств

контроля и управления, для типовых сетевых сценариев" - определение

конкретных рисков, методов проектирования и вопросов, касающихся мер и средств

контроля и управления, связанных с типовыми сетевыми сценариями. Данный стандарт

предназначен для персонала, вовлеченного в планирование, проектирование и

реализацию аспектов архитектуры сетевой безопасности (например, для

проектировщиков и разработчиков сетевой архитектуры, сетевых менеджеров и

сотрудников, ответственных за сетевую безопасность).

Предполагается, что

следующие части ИСО/МЭК 27033 будут рассматривать:

ИСО/МЭК 27033-4

"Риски, методы проектирования и вопросы, касающиеся мер и средств контроля

и управления, для обеспечения безопасности передачи информации между сетями с

использованием шлюзов безопасности" - определение конкретных рисков,

методов проектирования и вопросов, касающихся мер и средств контроля и

управления для обеспечения безопасности информационных потоков между сетями с

использованием шлюзов безопасности. Данный стандарт будет представлять интерес

для всего персонала, вовлеченного в детальное планирование, проектирование и

реализацию шлюзов безопасности (например, для проектировщиков и разработчиков

сетевой архитектуры, сетевых менеджеров и сотрудников, ответственных за сетевую

безопасность);

ИСО/МЭК 27033-5

"Риски, методы проектирования и вопросы, касающиеся мер и средств контроля

и управления для обеспечения безопасности виртуальных частных сетей" -

определение конкретных рисков, методов проектирования и вопросов, касающихся

мер и средств контроля и управления, для обеспечения безопасности соединений,

установленных с использованием VPN. Данный стандарт будет представлять интерес

для всего персонала, вовлеченного в детальное планирование, проектирование и

реализацию безопасности виртуальных частных сетей (например, для

проектировщиков и разработчиков сетевой архитектуры, сетевых менеджеров и

сотрудников, ответственных за сетевую безопасность);

ИСО/МЭК 27033-6

"IP-конвергенция" - определение конкретных рисков, методов

проектирования и вопросов, касающихся мер и средств контроля и управления, для

обеспечения безопасности сетей с IP-конвергенцией, т.е. с конвергенцией данных,

речи и видео. Данный стандарт будет представлять интерес для всего персонала,

вовлеченного в детальное планирование, проектирование и реализацию безопасности

сетей с IP-конвергенцией (например, для проектировщиков и разработчиков сетевой

архитектуры, сетевых менеджеров и сотрудников, ответственных за сетевую

безопасность);

ИСО/МЭК 27033-7

"Беспроводная связь" - определение конкретных рисков, методов

проектирования и вопросов, касающихся мер и средств контроля и управления, для

обеспечения безопасности беспроводных сетей и радиосетей. Данный стандарт будет

представлять интерес для всего персонала, вовлеченного в детальное

планирование, проектирование и реализацию безопасности беспроводных сетей и

радиосетей (например, для проектировщиков и разработчиков сетевой архитектуры,

сетевых менеджеров и сотрудников, ответственных за сетевую безопасность).

Следует

подчеркнуть, что ИСО/МЭК 27033 предоставляет дополнительные детализированные

рекомендации по реализации мер и средств контроля и управления сетевой

безопасностью, определенных в базовом стандарте ИСО/МЭК 27002.

Если в будущем

появятся другие части стандарта, они могут представлять интерес для всего

персонала, вовлеченного в детальное планирование, проектирование и реализацию

сетевых аспектов, охватываемых этими частями (например, для проектировщиков и

разработчиков сетевой архитектуры, сетевых менеджеров и сотрудников,

ответственных за сетевую безопасность).

Следует отметить,

что настоящий стандарт не является справочным или нормативным документом для

регулирующих и законодательных требований безопасности. Хотя в нем

подчеркивается важность этих оказывающих влияние факторов, они не могут быть

сформулированы конкретно, так как зависят от страны, вида основной деятельности

и т.д.

Если не указано

иное, требования настоящего стандарта применимы к действующим в настоящее время

и (или) планируемым сетям, но в тексте настоящего стандарта будут применены

только термины "сети" или "сеть".

1. Область

применения

Настоящий стандарт

содержит обзор сетевой безопасности и связанных с ней определений. Стандарт

определяет и описывает концепции, связанные с сетевой безопасностью, и

предоставляет рекомендации по менеджменту сетевой безопасности. (В дополнение к

безопасности информации, передаваемой по линиям связи, сетевая безопасность

затрагивает безопасность устройств, безопасность деятельности по менеджменту

данных устройств, приложений/услуг, а также безопасность конечных

пользователей).

Настоящий стандарт

предназначен для лиц, владеющих, управляющих или использующих сети. Помимо

руководителей и администраторов, имеющих конкретные обязанности по обеспечению

информационной и (или) сетевой безопасности и функционированию сети или

отвечающих за разработку общей программы обеспечения безопасности и политики

безопасности организации, стандарт предназначен и для представителей высшего

руководства и других руководителей или пользователей, не имеющих технической

подготовки. Настоящий стандарт также предназначен для всех вовлеченных в

планирование, проектирование и реализацию аспектов архитектуры сетевой

безопасности.

Настоящий стандарт

также:

- представляет

рекомендации по идентификации и анализу рисков сетевой безопасности и дает

определение требований сетевой безопасности, основанных на этом анализе;

- представляет

обзор мер и средств контроля и управления, поддерживающих специализированные

архитектуры сетевой безопасности, и связанные с ними технические меры и

средства контроля и управления, а также технические и нетехнические меры и

средства контроля и управления, применяемые не только к сетям;

- знакомит с тем,

как добиться высокого качества специализированных архитектур сетевой

безопасности, а также с аспектами риска, проектирования, мер и средств контроля

и управления, связанными с типичными сетевыми сценариями и областями сетевых

"технологий" (которые детально рассматриваются в следующих частях

ИСО/МЭК 27033);

- содержит краткое

рассмотрение вопросов, связанных с реализацией и функционированием мер и

средств контроля и управления сетевой безопасностью, постоянным мониторингом и

проверкой их реализации.

В целом, в

настоящем стандарте представлен обзор существующих частей ИСО/МЭК 27033, и он

является "путеводителем" по остальным частям стандарта.

2.

Нормативные ссылки

В настоящем

стандарте использованы нормативные ссылки на следующие международные стандарты.

Для датированных стандартов применяют только указанное издание. Для

недатированных стандартов применяют последнее издание упомянутого стандарта

(включая опубликованные изменения).

ИСО/МЭК 7498 (все

части). Информационная технология. Взаимосвязь открытых систем. Базовая эталонная модель (ISO/IEC 7498 (all

parts), Information technology - Open Systems Interconnection - Basic Reference

Model)

ИСО/МЭК 27000:2009.

Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Обзор и терминология (ISO/IEC 27000:2009. Information technology - Security techniques -

Information security management systems - Overview and vocabulary)

ИСО/МЭК 27001:2005.

Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Требования (ISO/IEC 27001:2005. Information technology - Security techniques -

Information security management systems - Requirements)

ИСО/МЭК 27002:2005.

Информационная технология. Методы и средства обеспечения безопасности. Свод правил для менеджмента информационной безопасности (ISO/IEC 27002:2005.

Information technology - Security techniques - Code of practice for information

security management)

ИСО/МЭК 27005:2008.

Информационная технология. Методы и средства обеспечения безопасности.

Менеджмент рисков информационной безопасности (ISO/IEC 27005:2008. Information technology -

Security techniques - Information security risk management).

3. Термины

и определения

В настоящем

стандарте применены термины по ИСО/МЭК 7498, ИСО/МЭК 27000, ИСО/МЭК 27001,

ИСО/МЭК 27002, ИСО/МЭК 27005, а также следующие термины с соответствующими

определениями.

Примечание. Приведенные

ниже термины и определения будут также применены в следующих частях ИСО/МЭК

27033.

3.1. Предупреждение

об опасности (alert): "немедленное" оповещение о том, что

информационная система и сеть подвергаются атаке или находятся в опасности

вследствие аварии, сбоя или человеческой ошибки.

3.2. Архитектура

(architecture): базовая организация системы, воплощенная в ее компонентах, их

отношениях между собой и с окружением, а также принципы, определяющие

проектирование и развитие системы.

[ИСО/МЭК

15288:2008, определение 4.5]

3.3. Нарушитель

(attacker): любое лицо, преднамеренно использующее уязвимости технических и

нетехнических мер и средств контроля и управления безопасностью с целью захвата

или компрометации информационных систем и сетей, или снижения доступности

ресурсов информационной системы и сетевых ресурсов для законных пользователей.

3.4. Ведение

контрольных журналов (audit logging): фиксирование данных о событиях, связанных

с информационной безопасностью, в целях проверки, анализа и постоянного мониторинга.

3.5.

Инструментальные средства аудита (audit tools): автоматизированные

инструментальные средства, помогающие анализировать содержание журналов

событий.

3.6. Центр

сертификации [открытых ключей] (certification authority; CA): орган, которому

доверяет один или более пользователей в вопросе создания и распределения

сертификатов открытого ключа.

Примечания. 1.

Факультативно орган сертификации может создавать ключи пользователей.

2. Роль органа

сертификации в этом процессе заключается в обеспечении уверенности, что лицо,

которому выдан уникальный сертификат, на самом деле является тем, кем оно себя

заявляет. Обычно это означает, что орган сертификации имеет соглашение с

учреждением, предоставляющим ему информацию для подтверждения предъявленной

идентификационной информации в отношении лица. Органы сертификации являются

важнейшим компонентом в информационной безопасности и электронной коммерции,

потому что они гарантируют, что две стороны, обменивающиеся информацией,

действительно являются теми, кем они себя заявляют.

3.7. Корпоративная

политика информационной безопасности (corporate information security policy):

документ, отражающий позицию руководства по обеспечению информационной

безопасности в соответствии с требованиями основной деятельности организации и

правовыми и регулирующими нормами.

Примечание.

Документ, описывающий высокоуровневые требования информационной безопасности,

которые должны соблюдаться в организации.

3.8.

Демилитаризованная зона (demilitarized zone; DMZ); ДМЗ: пограничный сегмент

сети (также известный как защищенная подсеть), выполняющий функции

"нейтральной зоны" между сетями.

3.9. Отказ в

обслуживании (denial of service; DoS): прекращение санкционированного доступа к

ресурсам системы или задержка операций и функций системы, приводящее в итоге к

потере доступности для авторизованных пользователей.

3.10. Экстранет

(extranet): расширение сети Интранет организации, особенно через инфраструктуру

общедоступной сети, делающее возможным совместное использование ресурсов

организацией, другими организациями и лицами, с которыми она имеет дело, с

предоставлением ограниченного доступа к своей сети Интранет.

Примечание.

Например, клиентам организации может предоставляться доступ к некоторым частям

ее сети Интранет посредством создания Экстранет, но клиентов нельзя считать

"доверенными" с точки зрения безопасности.

3.11. Фильтрация

(filtering): процесс приема или отклонения потоков данных в сети в соответствии

с определенными критериями.

3.12. Межсетевой

экран (firewall): вид барьера безопасности, размещенного между различными

сетевыми средами, состоящего из специализированного устройства или совокупности

нескольких компонентов и технических приемов, через который должен проходить

весь трафик из одной сетевой среды в другую и, наоборот, при этом пропускается

только авторизованный трафик, соответствующий местной политике безопасности.

3.13. Концентратор

(hub): сетевое устройство, которое функционирует на первом уровне эталонной

модели взаимодействия открытых систем.

Примечание. Сетевые

концентраторы не являются интеллектуальными устройствами, они обеспечивают

только точки физического соединения для сетевых систем или ресурсов.

3.14. Интернет (the

Internet): глобальная система взаимосвязанных сетей общедоступного пользования.

3.15. Интерсеть

(internet): совокупность взаимосвязанных сетей, называемая "объединенной

сетью" или просто "интерсетью".

3.16. Интранет

(intranet): частная компьютерная сеть, использующая Интернет-протоколы и

возможность сетевого соединения для безопасного коллективного использования

части информации или операций организации ее сотрудниками.

3.17. Вторжение

(intrusion): несанкционированный доступ к сети или подсоединенной к сети

системе, т.е. преднамеренный или случайный несанкционированный доступ к

информационной системе, включая злонамеренную деятельность против

информационной системы или несанкционированное использование ресурсов в

информационной системе.

3.18. Обнаружение

вторжений (intrusion detection): формальный процесс обнаружения вторжений,

обычно характеризующийся сбором сведений об аномальном характере использования,

а также о том, какая уязвимость была использована и каким образом, включая то,

когда и как это произошло.

Примечание. См.

ИСО/МЭК 18043.

3.19. Система

обнаружения вторжений (intrusion detection system); IDS: специализированная

система, используемая для идентификации того факта, что была предпринята

попытка вторжения, вторжение происходит или произошло, а также для возможного

реагирования на вторжение в информационные системы и сети.

Примечание. См.

ИСО/МЭК 18043.

3.20.

Предотвращение вторжений (intrusion prevention): формальный процесс активного

реагирования с целью предотвращения вторжений.

3.21. Система

предотвращения вторжений (intrusion prevention system); IPS: вид систем

обнаружения вторжений, специально предназначенных для обеспечения активной

возможности реагирования.

Примечание. См.

ИСО/МЭК 18043.

3.22. Вредоносное

программное средство (malware): вредоносное программное средство, специально

разработанное для повреждения или разрушения системы посредством нарушения ее

конфиденциальности, целостности и (или) доступности.

Примечание.

Примерами вредоносного программного средства являются вирусы и "троянские

кони".

3.23.

Многопротокольная коммутация на основе меток (multi protocol label switching -

MPLS): метод, разработанный для использования в межсетевой маршрутизации, в

соответствии с которым индивидуальным трактам передачи данных или потокам

данных присваиваются метки, и который используется для коммутации соединений на

более низком уровне и в дополнение к обычным механизмам протоколов

маршрутизации.

Примечание.

Коммутация на основе меток может использоваться как один из методов создания

туннелей.

3.24. Сетевое

администрирование (network administration): повседневная эксплуатация и

управление сетевыми процессами и средствами, используемыми сетью.

3.25. Сетевой

анализатор (network analyzer): устройство или программное средство,

используемое для наблюдения и анализа информационного сетевого трафика.

Примечание. До

проведения анализа информационного потока информация должна быть собрана

определенным образом, например, путем использования сетевого анализатора

пакетов.

3.26. Сетевой

элемент (network element): информационная система, подсоединенная к сети.

3.27. Сетевой

менеджмент (network management): процесс планирования, разработки, реализации,

эксплуатации, мониторинга и поддержки сети.

3.28. Сетевой мониторинг

(network monitoring): процесс постоянного наблюдения и проверки зафиксированных

данных о сетевой деятельности и операциях, включая контрольные журналы и

предупреждения об опасности, и связанный с этим анализ.

3.29. Политика

сетевой безопасности (network security policy): совокупность положений, правил

и практических приемов, устанавливающих подход организации к использованию ее

сетевых ресурсов и определяющих, как должна обеспечиваться защита ее сетевой

инфраструктуры и сервисов.

3.30. Сетевой анализатор

пакетов (network sniffer): устройство или программное средство, используемое

для сбора информации, проходящей через сети.

3.31. Порт (port):

конечная точка соединения.

Примечание. В

контексте Интернет-протокола порт представляет собой конечную точку логического

канала TCP или UDP соединения. Протоколы приложений на основе TCP или UDP

обычно имеют назначенные по умолчанию номера портов, например, порт 80 для HTTP

протокола.

3.32. Удаленный

доступ (remote access): процесс получения доступа к сетевым ресурсам из другой

сети или с терминала, не являющегося постоянно соединенным физически или

логически с сетью, к которой он получает доступ.

3.33. Удаленный

пользователь (remote user): пользователь, находящийся на объекте (площадке,

филиале), отличном от того, на котором размещаются используемые сетевые

ресурсы.

3.34. Маршрутизатор

(router): сетевое устройство, используемое для установления и управления

потоками данных между различными сетями путем выбора трактов или маршрутов на

основе механизмов и алгоритмов протоколов маршрутизации.

Примечания. 1. Сети

сами могут быть основаны на разных протоколах.

2. Информация о

маршрутизации хранится в таблице маршрутизации.

3.35. Домен

безопасности (security domain): совокупность активов и ресурсов, подчиняющихся

единой политике безопасности.

3.36. Шлюз

безопасности (security gateway): точка соединения между сетями, между

сегментами сетей или между программными приложениями в различных доменах

безопасности, предназначенная для защиты сети в соответствии с существующей политикой

безопасности.

3.37. Спам (spam):

незапрашиваемые сообщения электронной почты, содержание которых может быть

вредоносным и (или) мошенническим.

3.38. Спуфинг

(spoofing): маскировка под легального пользователя или сетевой ресурс.

3.39. Коммутатор

(switch): устройство, обеспечивающее соединение сетевых устройств посредством

внутренних механизмов коммутации, с технологией коммутации, обычно

реализованной на втором или третьем уровне эталонной модели взаимодействия

открытых систем.

Примечание.

Коммутаторы отличаются от других соединительных устройств локальной сети

(например, концентраторов), так как используемая в коммутаторах технология

устанавливает соединения на основе "точка - точка".

3.40. Туннель

(tunnel): канал передачи данных между сетевыми устройствами, который

устанавливают через существующую сетевую инфраструктуру.

Примечание. Туннели

могут устанавливать путем использования таких технических приемов, как

протокольная инкапсуляция, коммутация на основе меток или виртуальный канал.

3.41. Виртуальная

локальная вычислительная сеть (virtual local area network): независимая сеть,

созданная с логической точки зрения внутри физической сети.

4.

Сокращения

Примечание.

Перечисленные ниже сокращения применяют во всех частях ИСО/МЭК 27033.

3G - система

цифровой мобильной связи третьего поколения;

AAA -

аутентификация, авторизация и учет;

ACL - список

контроля доступом;

ADSL -

асимметричная цифровая абонентская линия;

AES - улучшенный

стандарт шифрования;

ATM - асинхронный

режим передачи;

BPL -

широкополосная передача через линии электропередачи;

CA - центр

сертификации [открытых ключей];

CDMA -

многостанционный доступ с кодовым разделением каналов;

CDPD - сотовая

цифровая передача пакетов данных;

CLID -

идентификатор линии вызова;

CLNP - протокол

сетевого обслуживания без установления соединения;

CoS - класс

обслуживания (услуг);

CRM - управление

взаимосвязями с клиентами;

DEL - прямая линия

обмена информацией;

DES - стандарт

шифрования данных;

DNS - служба

доменных имен;

DoS - отказ в

обслуживании;

DPNSS - цифровая

сигнальная система частных сетей;

DSL - цифровая

абонентская линия;

EDGE - улучшенные

скорости передачи данных для развития GSM-стандарта;

EDI - электронный

обмен данными;

EGPRS - улучшенный

общий сервис пакетной радиопередачи;

EIS -

информационная система предприятия;

FiOS - сервис с

применением волоконной оптики;

FTP - протокол

передачи файлов;

FTTH - сеть с

доведенным до пользователя оптическим кабелем;

GPRS - общий сервис

пакетной радиопередачи;

GSM - глобальная

система мобильной связи;

HIDS - система

обнаружения вторжений на базе хостов/серверов;

HTTP - протокол

передачи гипертекста;

IDS - система

обнаружения вторжений;

IG - Руководство по

реализации;

IP -

Интернет-протокол;

IPS - система

предупреждения вторжений;

ISP - провайдер

Интернет-услуг;

MPLS -

многопротокольная коммутация на основе меток;

MRP - планирование

производственных ресурсов;

NAT - трансляция

сетевых адресов;

NIDS - система

обнаружения сетевых вторжений;

NTP -

синхронизирующий сетевой протокол;

OOB - ![]() ;

;

PABX -

учрежденческая АТС с исходящей и входящей связью;

PIN - личный

идентификационный номер;

PKI -

инфраструктура открытых ключей;

PSTN - телефонная

коммутируемая сеть общего пользования;

QoS - качество

обслуживания;

RAID - матрица

независимых дисковых накопителей с избыточностью;

RAS - сервис

удаленного доступа;

RTP - протокол

реального времени;

SDSL - симметричная

цифровая абонентская линия;

SecOPs -

операционные процедуры безопасности;

SIM - модуль

идентификации абонента;

SNMP - простой

протокол сетевого управления;

SPIT - спам через

IP-телефонию;

SSH - безопасная

оболочка;

TCP - протокол

управления передачей;

TDMA -

многостанционный доступ с временным разделением каналов;

TETRA - наземное

транкинговое радио;

TKIP - протокол

целостности временного ключа;

UDP - протокол

передачи дейтаграмм пользователя;

UMTS -

универсальная система мобильной связи;

USB - универсальная

последовательная шина;

VLAN - виртуальная

локальная вычислительная сеть;

VoIP - передача

речи по IP;

VPN - виртуальная

частная сеть;

WAP - протокол

приложений для беспроводной связи;

WEP - безопасность,

эквивалентная проводной сети;

WLAN - беспроводная

локальная вычислительная сеть;

WORM - с

однократной записью и многократным считыванием;

WPA - защищенный

доступ в беспроводных сетях;

ГВС (WAN) -

глобальная вычислительная сеть;

ДМЗ (DMZ) -

демилитаризованная зона;

ИБП (UPS) -

источник бесперебойного питания;

ИТ (IT) -

информационная технология;

КПК (PDA) -

"карманный" персональный компьютер;

ЛВС (LAN) -

локальная вычислительная сеть;

ОВЧ (VHF) - очень

высокая частота;

ПК (PC) -

персональный компьютер.

5.

Структура

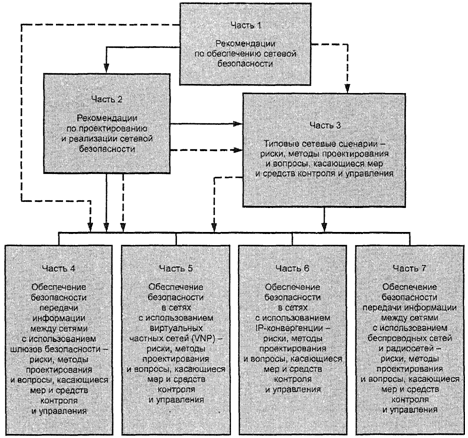

Структура серии

стандартов ИСО/МЭК 27033 представлена в виде схемы или "путеводителя"

на рисунке 2.

Примечание. Следует

отметить, что в будущем возможно появление и других частей ИСО/МЭК 27033.

Примеры возможных тем, охватываемых будущими частями ИСО/МЭК 27033, включают в

себя локальные, глобальные и широкополосные сети; размещение информации на

сервере веб-узлов; электронную почту в Интернете и маршрутизированный доступ

для сторонних организаций. Основными пунктами всех этих частей должны быть

риски, методы проектирования и вопросы, касающиеся мер и средств контроля и

управления.

Рисунок 2.

"Путеводитель" по ИСО/МЭК 27033

Сплошными линиями

на рисунке 2 отмечена естественная иерархия частей ИСО/МЭК 27033. Пунктирными

линиями отмечено, что, следуя процессам:

a) описанным в

части 1, - можно обращаться за информацией по вопросу, касающемуся рисков

безопасности, к частям 3 - 7 ИСО/МЭК 27033;

b) описанным в

части 2, - можно обращаться за информацией по вопросам, касающимся методов

проектирования и мер и средств контроля и управления, к частям 3 - 7 ИСО/МЭК

27033.

Кроме того, в части

3 ИСО/МЭК 27033 есть ссылки на конкретные аспекты, содержащиеся в частях 4 - 7

ИСО/МЭК 27033, с тем, чтобы избежать дублирования (т.е. при использовании части

3 возможно обращение к частям 4 - 7).

Таким образом,

любой организации, начинающей с "нуля" или проводящей серьезную

проверку существующей сети (сетей), следует в первую очередь использовать

настоящий стандарт, а затем ИСО/МЭК 27033-2 и, по мере необходимости,

обращаться к информации о рисках безопасности, методах проектирования и

вопросах, касающихся мер и средств контроля и управления, содержащихся в частях

3 - 7 ИСО/МЭК 27033.

Например,

организация рассматривает реализацию новой сетевой среды, включающей в себя

применение IP-конвергенции, шлюзов безопасности, частичное применение

беспроводной связи, а также размещение информации на сервере веб-узлов и

использование Интернета (например, для электронной почты и доступа в режиме

on-line).

Используя описанные

в настоящем стандарте процессы определения рисков безопасности для новой

сетевой среды, организация будет учитывать относящуюся к риску информацию из

других соответствующих частей ИСО/МЭК 27033, т.е. тех частей, которые

определяют конкретные риски безопасности (а также методы проектирования и

вопросы, касающиеся мер и средств контроля и управления), относящиеся к

IP-конвергенции, шлюзам безопасности, частичному применению беспроводной связи,

а также размещению информации на сервере веб-узлов и использованию Интернета

(например, для электронной почты и доступа в режиме on-line).

При использовании

ИСО/МЭК 27033-2 для определения требуемой специализированной архитектуры

сетевой безопасности организации следует учитывать информацию о методах

проектирования и вопросах, касающихся мер и средств контроля и управления из

других соответствующих частей ИСО/МЭК 27033, т.е. тех частей, которые

определяют конкретные методы проектирования и вопросы, касающиеся мер и средств

контроля и управления (а также риски безопасности), относящиеся к IP-конвергенции,

шлюзам безопасности, частичному применению беспроводной связи, а также

размещению информации на сервере веб-узлов и использованию Интернета (например,

для электронной почты и доступа в режиме on-line).

Структура

настоящего стандарта включает в себя:

- обзор подхода к

обеспечению сетевой безопасности (см. раздел 6);

- краткое изложение

процесса идентификации рисков, связанных с сетями, и подготовки к идентификации

мер и средств контроля и управления безопасностью, т.е. установлению требований

сетевой безопасности (см. раздел 7);

- обзор мер и

средств контроля и управления, поддерживающих специализированные архитектуры

сетевой безопасности и связанные с ними технические меры и средства контроля и

управления, т.е. обзор других мер и средств контроля и управления (технических

и нетехнических), которые применимы не только к сетям (см. раздел 8).

Представляются соответствующие ссылки на ИСО/МЭК 27001, ИСО/МЭК 27002 и ИСО/МЭК

27005;

- ознакомление с

возможностями специализированных архитектур безопасности, которые будут

обеспечивать сетевую безопасность, соответствующую среде основной деятельности

организаций, применяя последовательный подход к планированию и проектированию

сетевой безопасности с использованием при необходимости моделей/систем (т.е.

введение к ИСО/МЭК 27033-2) (см. раздел 9);

- знакомство с

конкретными рисками, методами проектирования и вопросами, касающимися мер и

средств контроля и управления, связанными с типовыми сетевыми сценариями (т.е.

введения к содержанию ИСО/МЭК 27033-3) (см. раздел 10);

- знакомство с

конкретными рисками, методами проектирования и вопросами, касающимися мер и

средств контроля и управления для сетевой "технологии" (т.е. введения

к частям 4 - 7 ИСО/МЭК 27033 и к другим частям ИСО/МЭК 27033, появление которых

возможно в будущем) (см. раздел 11 и Приложение A);

- краткое изложение

вопросов, связанных с разработкой, реализацией и тестированием комплекса

программных и технических средств и услуг по обеспечению сетевой безопасности

(см. раздел 12), эксплуатацией комплекса программных и технических средств и

услуг по обеспечению сетевой безопасности (см. раздел 13) и постоянным

мониторингом и проверкой реализации сетевой безопасности (см. раздел 14);

- таблицу,

содержащую перекрестные ссылки между разделами ИСО/МЭК 27001, ИСО/МЭК 27002 и

разделами настоящего стандарта, где рассматриваются меры и средства контроля и

управления, связанные с сетевой безопасностью (см. Приложение B).

6.1.

Вводная информация

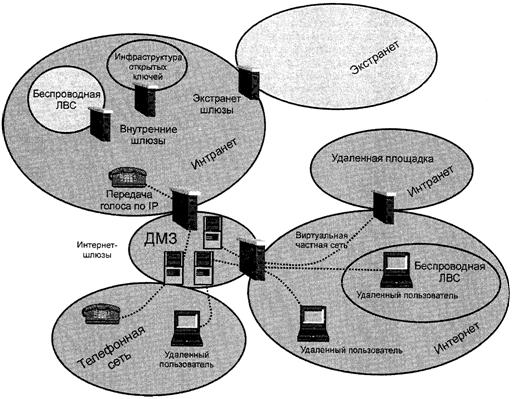

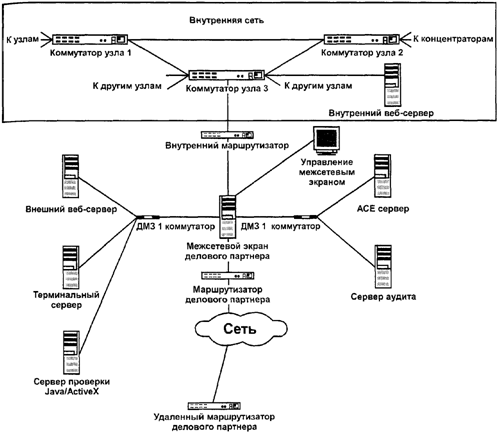

Пример сетевой

среды, которую в настоящее время можно видеть во многих организациях,

представлен на рисунке 3 (рисунок 3 приведен в настоящем разделе в качестве

примера).

Рисунок 3. Пример

сетевой среды

Интранет является

внутренней сетью, используемой и поддерживаемой организацией. Обычно только

работающие в организации лица имеют прямой физический доступ к этой сети, а

поскольку сеть располагается в пределах помещений, являющихся собственностью

организации, можно легко обеспечить определенный уровень физической защиты. В

большинстве случаев сеть Интранет является неоднородной в отношении

использованных технологий и требований безопасности; она может включать в себя

инфраструктуры, нуждающиеся в более высоком уровне защиты, чем предоставляемый

сетью Интранет.

Управление такими

инфраструктурами, например важнейшими частями среды PKI (инфраструктуры

открытых ключей), может осуществляться в выделенном сегменте сети Интранет. С

другой стороны, определенные технологии [например, инфраструктуры WLAN

(беспроводной локальной вычислительной сети)] могут потребовать некоторого

изолирования и аутентификации, так как они вносят дополнительные риски. Во всех

ситуациях для реализации такого сегментирования могут использоваться внутренние

шлюзы безопасности.

Потребности

основной деятельности большинства организаций делают необходимыми связь и обмен

данными с внешними партнерами и другими организациями. Часто связь с

большинством важнейших деловых партнеров осуществляется способом, непосредственно

расширяющим Интранет в сторону сети организации-партнера; для таких расширений

обычно используется термин "Экстранет". Поскольку доверие к

подключенным организациям-партнерам в большинстве случаев ниже, чем к

сотрудникам самой организации, для устранения рисков, вносимых этими

соединениями, используются шлюзы безопасности Экстранет.

Кроме того,

общедоступные сети, наиболее распространенным примером которых является

Интернет, используются сегодня для предоставления экономически оправданных

средств связи и обмена данными с партнерами, клиентами и широкой публикой и

обеспечения различных форм расширения сети Интранет. Из-за низкого уровня

доверия в общедоступных сетях, особенно в Интернете, для содействия менеджменту

соответствующих рисков необходимы усовершенствованные шлюзы безопасности. Эти

шлюзы безопасности включают в себя специфические компоненты для учета

требований различных форм расширения сети Интранет, а также связи с партнерами

и клиентами.

Удаленные

пользователи могут быть подсоединены посредством технологии виртуальных частных

сетей. Кроме того, они могут использовать беспроводные средства связи, такие,

например, как общедоступные точки доступа к WLAN, для получения доступа к

Интернету. В качестве альтернативы для установления прямых коммутируемых

соединений по телефонной линии с сервером удаленного доступа, который часто

размещается в ДМЗ межсетевого экрана Интернет, удаленные пользователи могут

задействовать телефонную сеть.

Если организация

решает использовать технологии передачи речи по IP (VoIP) для реализации

внутренней телефонной сети, то, как правило, используются соответствующие шлюзы

безопасности для телефонной сети.

Благоприятные

возможности для основной деятельности организации, предлагаемые новыми видами

сетевой среды, должны сопоставляться с рисками, которые привносят новые

технологии. Например, Интернет имеет ряд технических свойств, которые могут

вызывать беспокойство с точки зрения безопасности, так как он первоначально

проектировался в расчете на установление соединения, а не исходя из соображений

безопасности - и многие из его обычно используемых основных протоколов не

являются безопасными по своей природе. В глобальной сетевой среде насчитывается

большое число людей, обладающих способностями, знаниями и склонностью к получению

доступа к лежащим в ее основе механизмам и протоколам и созданию инцидентов

безопасности от несанкционированного доступа до крупномасштабного отказа в

обслуживании.

6.2. Планирование и менеджмент сетевой безопасности

При рассмотрении

вопроса о сетевых соединениях все сотрудники организации, чьи обязанности

связаны с обслуживанием соединений сети, должны отчетливо сознавать важность

требований и выгод основной деятельности организации, взаимосвязанных рисков

безопасности и взаимосвязанных аспектов специализированной архитектуры

безопасности/методы проектирования и области действия мер и средств контроля и

управления безопасностью. Требования и выгоды основной деятельности организации

влияют на многие решения и действия, предпринимаемые в процессе рассмотрения

вопроса сетевых соединений, идентификации аспектов специализированной

архитектуры безопасности/методов проектирования и потенциальных областей

действия мер и средств контроля и управления безопасностью и, в конечном счете,

выбора, проектирования, реализации и поддержки безопасных сетей.

Общий процесс

достижения и поддержки необходимой сетевой безопасности можно кратко изложить

следующим образом:

a) определение

области/контекста, а затем оценка рисков безопасности:

1) сбор

информации о текущей и (или) планируемой сетевой среде:

i) рассмотрение

корпоративной политики информационной безопасности на предмет формулировок о

рисках, связанных с сетями, которые всегда будут считаться высокими, а также

мерах и средствах контроля и управления сетевой безопасностью, которые должны

быть реализованы независимо от оцененных рисков;

Примечание. Следует

отметить, что эта политика должна также отражать позицию организации в

отношении (см. перечисление 1) регулирующих и законодательных требований безопасности,

связанных с сетевыми соединениями, которые определены соответствующими

регулирующими или законодательными органами (включая органы исполнительной

власти) (см. перечисление 2), значимости данных, которые будут храниться в сети

или передаваться по сети.

ii) сбор и проверка

информации о текущей и (или) планируемой сети (сетях) - архитектура

(архитектуры), приложения, услуги, виды соединений и другие характеристики, что

будет иметь отношение к идентификации и оценке рисков и определению того, что является

возможным с точки зрения специализированной архитектуры/проекта сетевой

безопасности;

iii) сбор другой

информации с тем, чтобы иметь возможность оценить потенциальное неблагоприятное

влияние на основную деятельность организации, угрозы и уязвимости (представляет

ценность для операций основной деятельности организации, касающихся информации,

которая должна передаваться через сетевые соединения, и любой другой

информации, потенциально доступной несанкционированным образом через эти

соединения, а также для предоставляемых услуг);

2)

идентификация и оценка рисков сетевой безопасности и соответствующих

потенциальных областей действия мер и средств контроля и управления:

i) осуществление

оценки риска сетевой безопасности и проводимой руководством проверки с

использованием информации о риске, связанном с требуемыми сетевыми сценариями и

вопросами сетевых "технологий" (см. разделы 10 и 11) - определение

требований безопасности. [Следует обратить внимание на то, что это будет

включать в себя (см. перечисление 1) оценку рисков, связанных с потенциальными

нарушениями значимых предписаний и законов, касающихся сетевых соединений,

которые определены соответствующими регулирующими или законодательными органами

(включая органы исполнительной власти) (см. перечисление 2), использование

установленных потенциальных неблагоприятных влияний на основную деятельность

организации, подтверждающих значимость/секретность данных, которые будут храниться

или передаваться по сети];

b) идентификация

поддерживающих мер и средств контроля и управления безопасностью - технических

и нетехнических - применяемых не только к сетям (см. раздел 8);

c) рассмотрение

вариантов специализированной архитектуры/проекта сетевой безопасности с учетом

сетевых сценариев и вопросов сетевых "технологий", выбором и

документированием предпочтительной специализированной архитектуры/проекта

безопасности и связанных с ними мер и средств контроля и управления безопасностью

(см. разделы 9 - 11 и Приложение A). [Следует отметить, что это будет касаться

мер и средств контроля и управления, необходимых для соблюдения соответствующих

предписаний и законов, связанных с сетевыми соединениями, которые определены

соответствующими регулирующими или законодательными органами (включая органы

исполнительной власти)];

d) разработка и

тестирование комплекса программных и технических средств и услуг по обеспечению

безопасности (см. раздел 12);

e) реализация и

эксплуатация мер и средств контроля и управления безопасностью (см. раздел 13);

f) мониторинг и

проверка реализации (см. раздел 14). [Следует отметить, что процесс будет

включать мониторинг и проверку мер и средств контроля и управления, необходимых

для соблюдения соответствующих предписаний и законов, связанных с сетевыми

соединениями, которые определены соответствующими регулирующими или

законодательными органами (включая органы исполнительной власти)]:

1) проверки должны

проводиться периодически, а также в случае существенных изменений (в потребностях

основной деятельности организации, технологии, решений по обеспечению

безопасности и т.д.), и по мере необходимости должны пересматриваться и

корректироваться результаты описанных выше предыдущих этапов.

Схема процесса

планирования и менеджмента сетевой безопасности представлена на рисунке 4.

< ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ┐

┌──────────────────┐┌────────────────────────────────────┐ │

│ Определение ││Идентификация рисков, связанных с │ │

│области/контекста ││сетями, и подготовка к идентификации│

│ и последующая ││мер и средств контроля и управления │ │

│ оценка рисков ││безопасностью: │

│ ││- сбор информации о текущей и (или) │ │

│ ││планируемой сетевой среде: │

│ ││проверка корпоративной политики │ │

│ ││информационной безопасности; │

│ ││проверка сетевых архитектур, │ │

│ ││приложений и сервисов; │

│ ││идентификация вида(ов) сетевого │<─ ─ ─ ─┐ │

│ ││соединения; │ │

│ ││рассмотрение других сетевых │ │ │

│ ││характеристик; │

│ ││сбор информации для получения │ │ │

│ ││возможности оценки потенциального │

│ ││неблагоприятного влияния на бизнес, │ │ │

│ ││угроз и уязвимостей бизнеса; │

│ ││- идентификация рисков │ │ │

│ ││информационной безопасности │

│ ││и потенциальных областей применения │ │ │

│ ││мер и средств контроля и управления:│

│ ││ осуществление оценки риска │ │ │

│ ││безопасности и проводимой │

│ ││руководством проверки (см. также │ │ │

│ ││ИСО/МЭК 27005, ИСО/МЭК 27002) - │

│ ││включая по мере необходимости │ │ │

│ ││использование информации о риске, │

│ ││связанном с требуемыми сетевыми │ │ │

│ ││сценариями и вопросами "технологии" │

│ ││(см. разделы 10 и 11) - Определение │ │ │

│ ││требований безопасности │

│ ││(см. раздел 7) │ │ │

└──────────────────┘└────────────────────────────────────┘

┌──────────────────┐┌────────────────────────────────────┐ │ │

│ Идентификация ││Идентификация поддерживающих мер │

│поддерживающих мер││и средств контроля и управления │ │ │

│и средств контроля││- нетехнических; │

│ и управления ││- технических, которые применяются │ │ │

│ ││не только к сетям (см. раздел 8) │

└──────────────────┘└────────────────────────────────────┘ │ │

┌──────────────────┐┌────────────────────────────────────┐

│ Идентификация ││Проверка вариантов │ │ │

│ требуемой ││специализированной │

│специализированной││архитектуры/проекта безопасности, │ │ │

│ архитектуры ││рассмотрение сетевых сценариев и │

│безопасности и мер││вопросов сетевых "технологий", выбор│┌───────┴─────┐│

│и средств контроля││и документирование предпочтительной ││ Проверки, │

│ и управления ││специализированной ││ проводимые ││

│ ││архитектуры/проекта безопасности и ││периодически │

│ ││связанных с ними мер и средств ││ и в случае ││

│ ││контроля и управления ││существенных │

│ ││(см. разделы 9 - 11) ││изменений (в ││

└──────────────────┘└────────────────────────────────────┘│потребностях │

┌──────────────────┐┌────────────────────────────────────┐│ бизнеса, ││

│ Разработка, ││Разработка, реализация и ││ технологии, │

│ реализация и ││тестирование решений по обеспечению ││ решений по ││

│ тестирование, а ││безопасности (см. раздел 12) ││ обеспечению │

│также последующая │└────────────────────────────────────┘│безопасности ││

│ эксплуатация, │┌────────────────────────────────────┐│ и т.д.) │

│мониторинг и ││Реализация решения по обеспечению │└─────────────┘│

│ проверка ││безопасности (см. раздел 13) │

└──────────────────┘└────────────────────────────────────┘ │

┌────────────────────────────────────┐

│Мониторинг и проверка реализации │ │

│(см. раздел 14) │

└────────────────────────────────────┘ │

│

└ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─ ─┘

Примечание. См.

также ИСО/МЭК 27001 - ИСО/МЭК 27005.

Рисунок 4.

Процесс планирования

и менеджмента

сетевой безопасности

Следует подчеркнуть,

что на протяжении этого процесса, по мере необходимости и для получения общих

рекомендаций по идентификации мер и средств контроля и управления

безопасностью, необходимо обратиться к ИСО/МЭК 27001, ИСО/МЭК 27002 и ИСО/МЭК

27005. Настоящий стандарт дополняет эти стандарты, предоставляя вводную

информацию к тому, как следует идентифицировать соответствующие меры и средства

контроля и управления сетевой безопасностью и, следовательно, к ИСО/МЭК 27033-2

- ИСО/МЭК 27033-7.

7. Идентификация рисков и подготовка к идентификации

мер и средств

контроля и управления безопасностью

7.1.

Введение

Как показано в

разделе 6, первым этапом идентификации и оценки рисков, связанных с сетями, и

подготовки к идентификации мер и средств контроля и управления безопасностью

является сбор информации о текущей и (или) планируемой сетевой среде.

Рекомендации по

сбору информации о текущей и (или) планируемой сетевой среде представлены в

7.2. Вторым этапом является идентификация и оценка рисков сетевой безопасности

и соответствующих потенциальных областей действия мер и средств контроля и

управления, рекомендации по которому представлены в 7.3.

7.2. Информация о текущем и (или) планируемом построении сети

7.2.1.

Требования безопасности в корпоративной политике информационной безопасности

Корпоративная

политика информационной безопасности организации (или сообщества) может

включать в себя утверждение о необходимости обеспечения конфиденциальности,

целостности, неотказуемости и доступности, а также суждения о видах угроз и

рисков и мерах и средствах контроля и управления сетевой безопасностью, которые

должны быть реализованы независимо от оцененных рисков. Первым шагом построения

сети должно быть рассмотрение корпоративной политики информационной безопасности

с целью получения подробностей о любых связанных с сетями рисках, которые

всегда будут рассматриваться как высокие, и мерах, средствах контроля и

управления сетевой безопасностью, которые должны быть реализованы.

Например, такая

политика может констатировать, что:

- главной задачей

является доступность определенных видов информации или услуг;

- все соединения

через коммутируемые линии запрещены;

- все соединения с

Интернетом должны осуществляться через шлюз безопасности;

- должен

использоваться определенный вид шлюза безопасности;

- платежное

поручение недействительно без цифровой подписи.

Данные требования

должны учитываться при осуществлении оценки риска и проводимой руководством

организации проверки и идентификации аспектов специализированной

архитектуры/проекта безопасности и потенциальных мер и средств контроля и

управления безопасностью. Любые подобные требования должны быть документированы

в предварительном списке потенциальных областей применения мер и средств

контроля и управления и, при необходимости, отражены в вариантах

специализированной архитектуры/проекта безопасности.

Рекомендации по

политике информационной безопасности изложены в ИСО/МЭК 27002 и ИСО/МЭК 27005.

7.2.2.

Информация о текущем/планируемом построении сети

7.2.2.1. Введение

Следующим шагом

должен быть сбор и проверка информации о текущей(их) и (или) планируемой(ых)

сети(ях) - архитектур(ы), приложениях, услугах, видах соединений и других

характеристиках - это будет иметь отношение к идентификации и оценке рисков и

определению того, что является возможным с точки зрения специализированной

архитектуры/проекта сетевой безопасности. Указанные характеристики представлены

ниже.

7.2.2.2.

Сетевые архитектуры, приложения и сервисы

Должны быть

получены подробности о соответствующей текущей и (или) планируемой сетевой

архитектуре, приложениях и сервисах, которые должны быть проверены в целях

обеспечения необходимого понимания и контекста для осуществления оценки риска

сетевой безопасности и проводимой руководством проверки и, исходя из этого,

рассмотрения вариантов специализированной архитектуры сетевой безопасности. В

результате прояснения этих аспектов на самой ранней стадии процесс

идентификации и оценки рисков безопасности, соответствующих мер и средств

контроля и управления безопасностью, вариантов специализированной архитектуры

сетевой безопасности и принятия решения о том, какой из этих вариантов следует

выбрать, должен стать более эффективным и в итоге привести к более

рациональному решению по обеспечению безопасности.

Кроме того,

рассмотрение текущих и (или) планируемых аспектов сетевой архитектуры, приложений

и сервисов на ранней стадии предоставит время для проверки и возможной

модификации этих аспектов, если приемлемое решение по обеспечению безопасности

не может быть практически достигнуто в пределах существующей и (или)

планируемой среды.

В зависимости от

охватываемой области сети можно классифицировать как:

- локальные

вычислительные сети (ЛВС), используемые для локального соединения систем;

- ГВС, используемые

для соединения систем, распространенных по всему миру.

(Некоторые

источники также дают отдельное определение термина "региональная

вычислительная сеть" (Metropolitan Area Network; MAN) для

локально-ограниченной глобальной вычислительной сети, например, в пределах

города. Однако в настоящее время для таких сетей используются те же технологии,

что и для глобальных вычислительных сетей, поэтому существенных различий между

региональной и глобальной вычислительной сетью больше не существует. Кроме

того, для целей данного стандарта ПВС (Personal Area Network; PANs) будут

классифицироваться как ЛВС. Еще одним термином, используемым в настоящее время,

является термин "всемирная вычислительная сеть" (Global Area Network;

GAN), т.е. всемирная ГВС. Следует отметить, что в настоящее время существуют

термины, используемые для сетей, связанных с хранением данных, такие, например,

как "сеть устройств хранения данных" (Storage Area Network; SAN) и

"сетевая система хранения данных" (Network Attached Storage; NAS), но

они выходят за рамки ИСО/МЭК 27033).

Различные протоколы

имеют различные характеристики безопасности и подлежат особому рассмотрению.

Например:

- протоколы

разделяемой среды - в основном используются в локальных сетях и обеспечивают

механизмы регулирования совместного использования ресурсов среды между

соединенными системами. При использовании разделяемой среды вся информация в

сети физически доступна всем подсоединенным системам. Примером служит

концентратор Ethernet;

- протоколы

управления доступом, предназначенные для разрешения входа в сеть. Примерами

являются IEEE 802.1x и защищенный доступ в беспроводных сетях;

- протоколы

маршрутизации - используются для определения маршрутов через различные узлы, по

которым передается информация через сегменты ЛВС или ГВС. Информация физически

доступна для всех систем по маршруту передачи, и маршрутизация может быть

случайно или намеренно изменена;

- протоколы MPLS,

на которых основаны многие основные сети, предоставляющие услуги связи -

позволяют многим частным сетям совместно использовать базовую сеть,

предоставляющую услуги связи, причем ни один из пользователей какой-либо

частной сети не знает о существовании других частных сетей, совместно

использующих эту базовую сеть. Основным применением является реализация

виртуальных частных сетей, где для идентификации и разделения трафика,

принадлежащего разным виртуальным частным сетям, используют метки-признаки

(виртуальная частная сеть, основанная на MPLS, не основана на механизмах

шифрования данных). Использование меток-признаков дает возможность

корпоративным клиентам передавать свою внутреннюю сеть провайдеру услуг и таким

образом избегать необходимости развертывать и осуществлять управление

собственной базовой сетью на основе IP-адресов. Основное преимущество состоит в

возможности объединения сетевых услуг, таких как передача речи и данных по

одной сети с использованием механизмов качества обслуживания для обеспечения

функционирования в режиме реального времени.

Многие протоколы,

используемые в сетях, не обеспечивают ее безопасность. Например, злоумышленники

обычно используют инструментальные средства для извлечения паролей из сетевого

трафика. Использование злоумышленниками инструментальных средств для извлечения

паролей делает протоколы, посылающие незашифрованные пароли через общедоступные

сети, подобные протоколу Telnet, крайне уязвимыми.

Примечание. Telnet

- это программа эмуляции терминала для работы в режиме on-line на удаленном

компьютере.

Многие протоколы

могут быть использованы совместно с различными средами и топологиями сети, а

также путем использования проводных и беспроводных технологий. Во многих случаях

это оказывает дополнительное влияние на характеристики безопасности.

Используемые в сети

виды приложений должны рассматриваться в контексте безопасности. Эти виды могут

включать в себя:

- приложения для

"тонкого" клиента;

- настольные

приложения;

- приложения на

основе эмуляции терминала;

- инфраструктуры и

приложения обмена сообщениями;

- приложения

"Сохранить и переслать" или приложения, основанные на буферизации;

- приложения

"Клиент-сервер".

Приведенные ниже

примеры показывают, как характеристики приложений влияют на требования

безопасности сетевой среды, которую они могут использовать:

- приложения обмена

сообщениями (обеспечивающие шифрование и электронные цифровые подписи для

сообщений) могут обеспечивать адекватный уровень безопасности без реализации

специальных мер и средств контроля и управления безопасностью в сети;

- для реализации

соответствующих функциональных возможностей приложений для "тонкого"

клиента может потребоваться загрузка мобильной программы. В то время как

конфиденциальность может не быть важной проблемой в этом контексте, важным

аспектом является целостность, и для ее обеспечения сеть должна предоставлять

соответствующие механизмы. В качестве альтернативы при необходимости выполнения

более высоких требований электронная цифровая подпись мобильной программы

должна обеспечить целостность и дополнительную аутентификацию. Часто это

осуществляется в самой структуре приложения, поэтому необходимость

предоставления этих сервисов в сети может не возникать;

- приложения

"Сохранить и переслать" или приложения, основанные на буферизации,

обычно временно хранят важные данные в промежуточных узлах для дальнейшей

обработки. При появлении требований целостности и конфиденциальности для обеспечения

защиты данных во время транзита в сети потребуются соответствующие меры и

средства контроля и управления. Однако из-за временного хранения данных на

промежуточных узлах этих мер и средств контроля и управления может быть

недостаточно. Таким образом, может потребоваться применение дополнительных мер

и средств контроля и управления для обеспечения также защиты данных, хранящихся

на промежуточных узлах.

Виды используемых в

сети сервисов (например, служба доменных имен, электронная почта, передача речи)

тоже должны рассматриваться в контексте безопасности.

При проверке

сетевой архитектуры, приложений и сервисов следует также обращать внимание на

сетевые соединения, существующие внутри организаций/сообществ, исходящие или

входящие по отношению к ним, а также на сеть, с которой предполагается

осуществить соединение. Существующие соединения организации/сообщества могут

ограничивать или не допускать создание новых соединений, например, из-за

имеющихся соглашений или договоров. Существование других соединений с сетью, к

которой требуется подсоединение, может вносить дополнительные уязвимости и,

следовательно, вызывать более высокие риски, оправдывая, вероятно, применение

более строгих и (или) дополнительных мер и средств контроля и управления.

(Общее руководство

по сетевым архитектурам и архитектурам приложений приведено в ИСО/МЭК 7498).

7.2.2.3.

Виды сетевых соединений

Существует много

общих видов сетевых соединений, использование которых может требоваться

организации/сообществу. Некоторые из этих видов соединений могут осуществляться

через частные сети (доступ к которым ограничен известным сообществом), а

некоторые могут осуществляться через общедоступные сети (доступ к которым может

получить практически любая организация или любое лицо). Кроме того, эти виды

сетевых соединений могут применяться для различных услуг, например, электронной

почты, и могут использовать средства сетей Интернет, Интранет или Экстранет,

отличающиеся различными аспектами, связанными с обеспечением безопасности.

Каждый из видов соединений может иметь различные уязвимости и, следовательно,

связанные с ними риски безопасности, поэтому в конечном итоге будет требоваться

различный набор мер и средств контроля и управления.

Способами

классификации общих видов сетевых соединений, которые могут потребоваться для

деятельности организации, являются:

- соединение между

различными частями одной и той же организации в пределах одного и того же

контролируемого местоположения, т.е. единственного контролируемого строения или

площадки;

- соединение между

различными территориально разбросанными частями одной и той же организации,

например, региональными офисами с центральной площадкой, через глобальную

вычислительную сеть. Большинство (если не все) пользователи имеют возможность

получения доступа к информационным системам, доступным через сеть, но не всем

пользователям в пределах организации разрешен доступ ко всем приложениям или

информации;

- соединения между

площадкой организации и персоналом, работающим вдали от организации, или

установление удаленной связи с вычислительными системами организации

сотрудниками, работающими дома или на других удаленных площадках, не связанных

сетью, поддерживаемой организацией;

- соединения между

разными организациями в пределах замкнутого сообщества, например, вследствие

договорных или других юридически обязательных ситуаций или вследствие сходных

интересов деятельности, например, банковских услуг или страхования. Такие

соединения не будут предоставлять доступ к полному спектру приложений,

используемых каждой из организаций-участниц;

- соединения с

другими организациями, например, с целью получения доступа к удаленным базам

данных, поддерживаемым другими организациями. При таком виде сетевого

соединения все пользователи, включая пользователей подключаемой организации,

индивидуально предварительно авторизованы той внешней организацией, к чьей

информации предоставляется доступ;

- соединения с

общедоступным доменом, при которых пользователями организации инициируется

доступ к общедоступным базам данных, веб-сайтам и (или) службам электронной

почты (например, через Интернет);

- соединения с

телефонной сетью общего пользования из IP-среды, при которых инициируется

доступ к коммутируемой сети общего пользования с телефона в IP-сети. Такие

соединения являются неконтролируемыми, так как звонки могут приниматься из

любой точки мира.

Какой бы из

способов классификации не использовался, различные виды соединений в текущей и

(или) планируемой сетевой среде должны быть проверены на предмет их последствий

для безопасности, и полученная информация должна быть использована в процессе

идентификации и оценки рисков безопасности, связанных с ними мер и средств

контроля и управления безопасностью, вариантов специализированной архитектуры

сетевой безопасности и принятия решения о том, какой из способов следует

выбрать.

7.2.2.4.

Другие сетевые характеристики

Должны быть

проверены другие характеристики текущей и (или) планируемой сети (сетей).

Особенно важно определить, является ли используемая/планируемая сеть

общедоступной - сетью, которая доступна каждому, или частной сетью, например,

сетью, состоящей из находящихся в собственности или выделенных линий и потому

считающейся более безопасной, чем общедоступная сеть. Также важно знать вид

передаваемых сетью данных, например:

- сеть передачи

данных - передает, главным образом, данные и использует протоколы передачи

данных;

- сеть передачи

речи - сеть предназначена для телефонной связи, но также пригодна для передачи

данных или

-

"гибридная" сеть - объединяет передачу данных, речи, и, возможно,

видео. Также значимой является следующая информация:

- является ли сеть

пакетной, коммутируемой или сетью с многопротокольной коммутацией на основе

признаков;

- поддерживается ли

качество обслуживания, например, в сети с многопротокольной коммутацией на

основе меток. (Качество обслуживания означает согласованное функционирование,

достоверность и доступность. Сетевые услуги считают пригодными при обеспечении

минимального уровня функционирования. Например, в случае неадекватности полосы

пропускания при предоставлении услуги передачи голоса речь будет прерываться и

искажаться. Качество обслуживания относится к способности сетевой системы

поддерживать данную услугу на требуемом минимальном уровне функционирования или

выше него).

Кроме того, следует

установить, является ли соединение постоянным или оно устанавливается по мере

необходимости.

Когда данные

характеристики текущей и (или) планируемой сети идентифицированы и, как

минимум, установлено, является ли сеть общедоступной или частной, стоит

рассмотреть нижеперечисленные факторы в качестве входной информации для оценки

риска сетевой безопасности и проводимой руководством проверки, т.е. примерно определить

категорию сети, в чем-то подобной сети с:

- неизвестным

кругом пользователей;

- известным кругом

пользователей и в пределах замкнутого сообщества (нескольких организаций);

- известным кругом

пользователей только в пределах организации.

Затем рассматривают

полученную категорию на предмет того, является ли используемая/планируемая сеть

общедоступной или частной сетью, и далее классифицируют ее как сеть:

- с неизвестным

кругом пользователей и использованием общедоступной сети;

- с известным

кругом пользователей в пределах замкнутого сообщества и с использованием

общедоступной сети;

- с известным

кругом пользователей только в пределах организации и использованием

общедоступной сети;

- с неизвестным

кругом пользователей и использованием частной сети;

- с известным

кругом пользователей в пределах замкнутого сообщества и использованием частной

сети;

- с известным

кругом пользователей только в пределах организации и использованием частной

сети.

Каким бы способом

категории сетей не проверялись, следует сознавать, что определенные комбинации,

вероятно, будут означать более низкие уровни риска сетей. Полученная информация

должна использоваться в процессе идентификации и оценки рисков безопасности,

связанных с ними мер и средств контроля и управления безопасностью, вариантов

специализированной архитектуры сетевой безопасности и принятия решения о том,

какой из способов должен быть выбран.

7.2.2.5.

Дополнительная информация

Наконец, должна

быть собрана дополнительная информация для надлежащей подготовки к оценке риска

сетевой безопасности и проводимой руководством проверке в соответствии с

требованиями ИСО/МЭК 27001 и ИСО/МЭК 27002, включая тщательное определение

границ/области проверки. Выполнение этого при первой возможности позволит

избежать дальнейшей неопределенности и ненужной работы и повысит

сосредоточенность и эффективность проверки. Определение границ/области должно

ясно показать, что из приведенного ниже следует рассматривать при осуществлении

оценки риска сетевой безопасности и проводимой руководством проверки:

- виды информации;

- процессы основной

деятельности;

- фактические или

потенциальные аппаратные компоненты, программные средства, услуги, соединения и

подобные детали (если они неизвестны конкретно, то - в общих чертах);

- фактическую или

потенциальную среду (например, площадки, помещения);

- виды деятельности

(операции).

Эта информация

вместе с собранной в соответствии с 7.2, которая должна использоваться при

оценке риска сетевой безопасности и проводимой руководством проверке, а также

связанная с ними деятельность - обобщены в 7.3.

7.3. Риски информационной безопасности и потенциальные области

применения мер и средств контроля и управления

В настоящее время

большинство организаций зависит от использования сетей и связанных с ними

информационных систем и информации для поддержки функционирования своей

деятельности. Кроме того, во многих случаях существует четко выраженная

потребность основной деятельности в отношении использования сетей между

информационными системами на каждой площадке организации, а также в других

местах как внутри организации, так и за ее пределами, включая соединение с

общедоступной сетью. При установлении соединения с другой сетью следует

проявлять значительную осторожность для обеспечения того, чтобы организация не

подвергалась дополнительным рискам (вследствие потенциальных угроз,

использующих уязвимости). Эти риски могут исходить, например, от самого

соединения или от абонента на другом конце сети.

Некоторые из этих

рисков могут быть связаны с обеспечением соблюдения соответствующего

законодательства и предписаний. (Особое внимание следует уделять законам о

неприкосновенности частной жизни и защите данных. В некоторых странах приняты

законы, устанавливающие меры и средства контроля и управления сбором, обработкой

и передачей персональных данных, т.е. данных, которые могут быть связаны с

конкретным лицом или лицами. В зависимости от соответствующего национального

законодательства такие меры и средства контроля и управления могут налагать

определенные обязанности на лиц, собирающих, обрабатывающих и распространяющих

персональную информацию через сети, и даже могут ограничивать возможность